产品展示

拟态密码技术解决方案

摘要:拟态密码技术,将拟态安全理论的“动态异构冗余、动态和多模裁决机制”和密码技术相集合,使得网信技术和产品具有了基于密码的“主动防护力”,在提供密码计算服务的同时,可以构造出不依赖于外部环境的可抵御攻击的安全环境,从而保护用户的应用安全。拟态密码可信环境系统是拟态密码应用之一,可为云计算、信息系统等密码服务器等,提供一个可信任根,在完成密码计算服务的同时提供安全环境保护。

关键词:拟态安全、拟态密码、可信运行环境系统

1.概述

1.1 背景

传统安全防护采用基于攻击实例的防护思路,其思路可简单理解为“获得攻击样本——查漏堵门、杀毒灭马”,是属于“亡羊补牢”性的防护。但从实践上来讲,构造安全完备的系统是不可能的,识别各种攻击也是不可能的。生物体的生存环境是一个开放的不可信任环境,生物体通过拟态来主动应对未知捕食者的攻击。拟态安全技术是将生物界的拟态防御思想,应用到网信领域形成的一种主动防御技术,是一种新的安全防护理论。

拟态安全由我国邬江兴院士团队首创,通过在系统内部建立内部安全结构,由该安全结构自发形成的工作机制具备攻击抵御能力。在目标对象给定服务功能和性能不变前提下,其内部架构、冗余资源、运行机制、核心算法、异常表现等环境因素,以及可能附着其上的未知安全风险等都可以做策略性的时空变化,从而对攻击者呈现出“似是而非”的场景,以此扰乱攻击链的构造和生效过程,从而实现主动防护安全。网信拟态安全理论模型已经具体化为各种安全防护方案,应用到拟态安全web服务器 (Mimic Web Server)、拟态安全路由器 (Mimic Router)等产品,推动拟态安全在各领域的技术融合和产品开发,并已经在发改委、科技部等获得了重大项目支持。

1.2 目标

密码技术是网信安全的基因,目前我国SM系列密码算法已经被广泛应用于各种设备和行业中。将拟态安全理论的“动态异构冗余、动态和多模裁决机制”和密码技术相集合,可以使得网信技术和产品具有了基于密码的“主动防护力”,应对网信空间中基于未知信息安全威胁,提供具有普适的防御理论和方法,具有重要的应用价值。

2.需求分析

针对拟态安全的主动防御技术特性,将拟态安全应用在我国商用密码技术上,在提供密码计算服务的同时,可以构造出不依赖于外部环境的可抵御攻击的安全环境,从而保护用户的应用安全。

3.方案架构

3.1 技术架构/产品架构

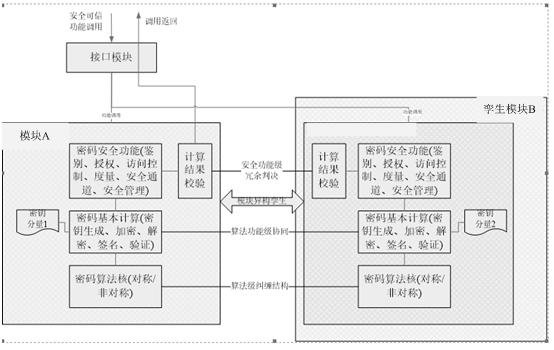

拟态安全和密码技术的结合,主要包括抽象的拟态密码计算模型,基于拟态密码计算模型的产品、以及应用三个层面。拟态密码计算模型示例如下:

图 1拟态模型

3.2 主要功能

拟态密码技术模型上,是在算法级、算法基本计算级、模块安全功能级形成拟态安全结构。在算法核级,构造出拟态安全结构,需要将算法分解成多个微结构,将密钥分解为多份进行计算,具体实现包括掩码、门限、感染等技术;在密码基本计算级,构造拟态安全结构,需要形成多个组件,采用如协同计算、多方计算等技术;在密码安全功能级,需要形成多个异构实体,完成安全功能的同步调用、结果多模判决和随机输出。这样就在任何一个层级的密码计算上,都需要在孪生的两个或多个组件中同步完成,针对任何的单点攻击都是无效的,任何与判定的攻击路径都是不可重复的,从而达到密码功能和攻击防护的统一。

4.产品案例

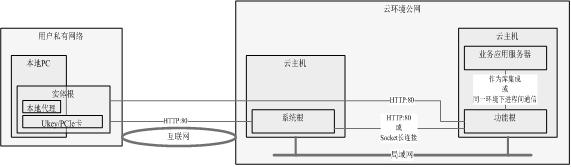

应用拟态密码计算模型可以形成多种密码安全产品。可信运行环境技术是一类基于受控区域隔离机制的可信安全技术,是目前应用最广泛的可信安全技术。传统构造可信运行环境,需要使用安全隔离的物理环境作为基础;但在一些不具备独立隔离环境的场景下,如资源池、云计算等半开放环境,用户的程序执行和数据实际上是动态分散到虚拟化资源上的,导致传统的安全防护机制失效。将拟态密码模型结合化到可信运行环境方案中,可以形成拟态密码可信环境系统。该环境可作为一个底层基础平台,能够为各种密码应用服务器提供一个可信任根,在完成密码计算服务的同时提供安全环境保护。

图 2拟态可信运行环境系统架构

基本的拟态可信运行环境系统,可由实体根、系统根和功能根构成。安全起点是实体根,然后扩展到系统根和功能根。功能根和用户应用绑定。系统根和功能根共同为用户业务应用提供密码计算服务;实体根、系统根和功能根共同为用户业务应用提供密码安全防护。

拟态可信环境系统具体可包括如下功能:

(1)为应用提供用户可管、可控、部署灵活等特性的密码安全底层基础服务。

(2)为应用提供一个安全的密码计算模块,该模块在提供密钥管理、加解密、签名/验证、安全通道、敏感数据保护等密码计算功能的同时;又具备拟态安全防护,攻击的自然抵御性等功能。

(3)为应用提供一个可信任根,该可信任根由实体根(处于用户受控环境内)控制,实现了用户可管、可控。并且基于该可信任根可构造安全环境。

(4)对于关键设备,可提供密码安全数字孪生服务。由于任何密码计算,必须是功能根和系统根一起才可以完成,所以如果关键设备出现被攻击劫持的情况(即无法响应管理命令无法关闭),那么管理者可以通过对系统根的管理,使得功能根失效脱网,最终达到关键设备失效脱网的目的。

5.适用领域

云计算、电子政务等的等信息系统。

成都信息工程大学

联系人:杜之波

电 话:15882410448